Empfohlene Artikel

Aktuellste Artikel

6 Gründe, warum Sie Ihren F5 Load Balancer ersetzen sollten

IT-Teams stehen viele Optionen zur Verfügung, wenn es um die Auswahl von Load Balancern für ihre Organisationen geht. In der Tat kann es oft schwierig sein, festzustellen, welcher Anbieter und welches Produkt ...

22 Juli 2021

Übersicht über die Kemp Zero Trust Access Gateway

In der heutigen Landschaft der Infrastruktursicherheit bedeutet "Zero Trust" für viele verschiedene Menschen eine Menge Dinge. Wenn man darüber nachdenkt, ist das keine allzu große Überraschung, da es sich nicht um ein einzelnes Produkt oder einen "Stack" handelt. In Wirklichkeit sind Zero Trusts im Kern 3 Dinge.

by Jason Dover

3 Juni 2021

Falsch-positives Handling auf LoadMaster

Wir zeigen die grundlegenden vier Varianten, um ein falsch positives Ergebnis mit Hilfe eines Regelausschlusses wegzuschalten.

25 Mai 2021

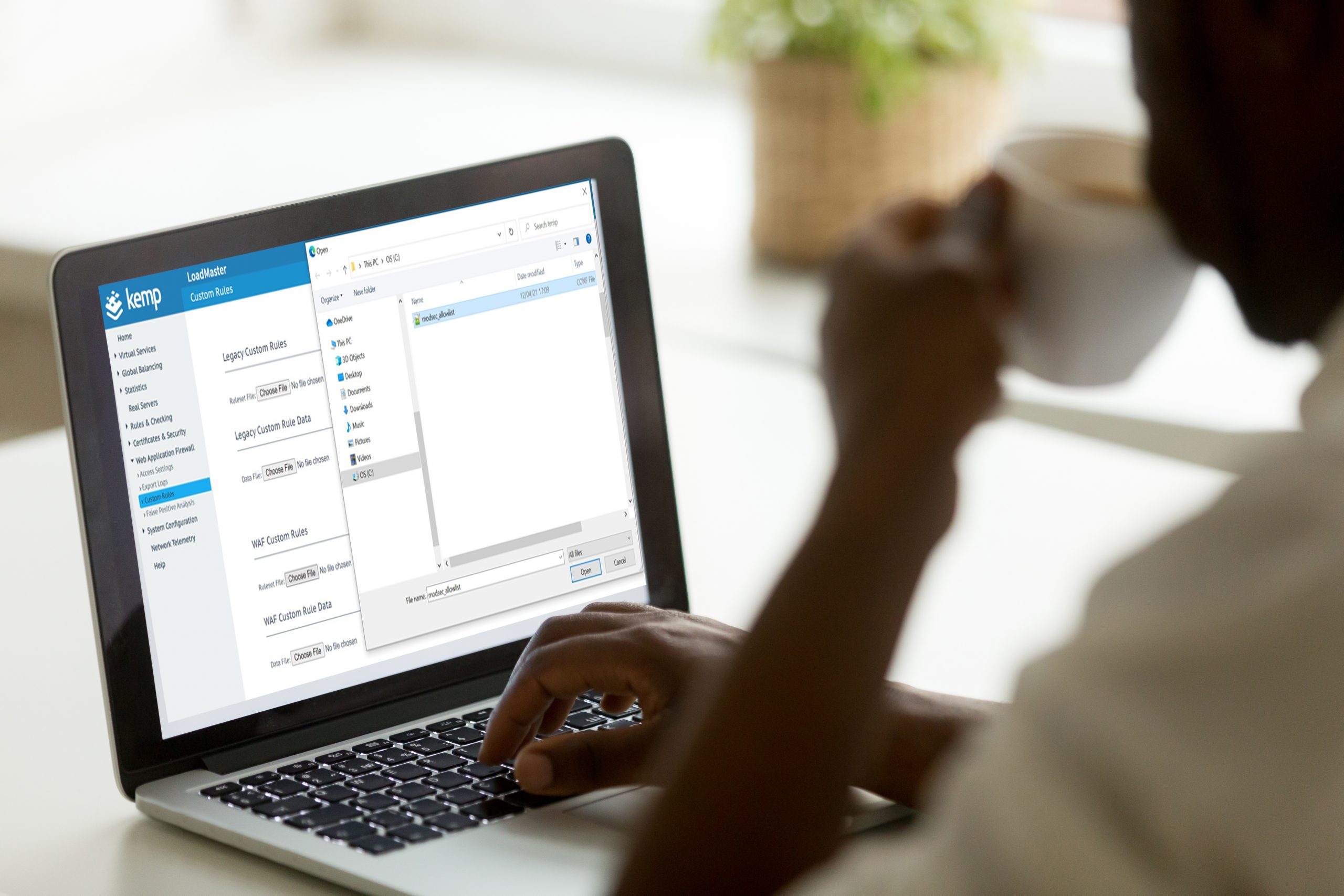

Benutzerdefinierte Regeln auf LoadMaster bereitstellen

Mit benutzerdefinierten Regeln optimieren und verfeinern wir unsere Sicherheitskonfiguration als Teil der allgemeinen Systemoptimierung, die ein integraler Bestandteil der Rolle eines Administrators in der Sicherheit ist.

13 Mai 2021

5 Schritte zur Erkennung von Sicherheitsvorfällen und Reaktion darauf

Als Sicherheitsexperte erleben Sie jeden Tag etwas Neues. Manchmal sind die neuen Dinge nicht so gut und man muss herausfinden, wie man schnell reagieren kann, bevor die ...

6 Mai 2021

Wie führe ich OWASP CRS auf LoadMaster aus?

Die OWASP CRS sind allgemeiner gehalten als ein kommerzieller Regelsatz und decken eine viel größere Anzahl von Anwendungen mit einer breiteren Angriffsfläche ab. Das bedeutet, dass die CRS Sie eher vor allgemeinen Angriffen als vor einzelnen spezifischen bekannten Exploits schützen. So gibt es beispielsweise keine Regeln für alle bekannten SQL-Injektionsangriffe, sondern einen kleinen Satz von Regeln, die Ihre Anwendung vor jedem Angriff schützen, der wie ein SQL-Injektionsangriff aussieht. Dadurch wird der Schutz vor Zero-Day- und anderen unbekannten Angriffen erheblich verbessert.

21 April 2021

Einführung in OWASP CRS

Was ist OWASP CRS? Das Open Web Application Security Project® (OWASP) ist eine Dachorganisation mit mehreren Projekten unter den Fittichen. Das OWASP ModSecurity Core Rule Set (abgekürzt CRS) ist eines der ...

21 April 2021

Verwaltung der richtigen Zugriffsebene zwischen NetOps und Entwicklung für Microservice Publishing

In früheren Blogs haben wir Kubernetes und Microservices vorgestellt und ihre Auswirkungen auf den Netzwerkbetrieb erörtert. Wir haben uns auch angesehen, wie Dienste veröffentlicht werden können und wie Kemp Ingress Controller dazu verwendet werden kann, auch neben monolithischen Anwendungen. In unserem letzten Blog der Reihe werfen wir einen Blick auf die Auswirkungen, die der Umstieg auf eine Microservice-Anwendungsarchitektur auf Workflows haben kann, insbesondere im Hinblick auf die rollenbasierte Zugriffssteuerung (Role-Based Access Control, RBAC) zwischen Entwicklungs- und Netzwerkbetriebsteams.

21 April 2021

Bereitstellen von Kubernetes-Diensten

Eine der wichtigsten Überlegungen für einen Netzwerkadministrator ist die Verwaltung und Aufrechterhaltung der Verfügbarkeit der Anwendung für die Benutzer und insbesondere der Verkehrsweg in den Kubernetes-Cluster, um die entsprechenden Microservices zu erreichen.

24 Februar 2021